近日,一个名为WiFi-DensePose的开源项目冲上了GitHub榜首,在社交媒体上引爆了WiFi与个人隐私和国家安全的讨论,WiFi这个如空气般无处不在的民用网络技术,正在演变为决定网络物理战争局势的“WiFi天网”。

在现代城市的数字神经系统中,WiFi网络无疑是最为普及、却也最容易被忽视的底层协议。从家庭路由器到星链(Starlink)终端,从智能工厂到现代战场的指挥部,WiFi 信号如空气般无处不在。然而,随着 802.11bf 传感标准的推进与 DensePose 等计算机视觉技术的跨界融合,这一民用通信技术正经历一场性质剧变:它正从单一的“信息传输载体”演变为一种极度危险的、具有“穿透性”和“全域定位”能力的战略级武器。

在网络战与物理战高度耦合的今天,WiFi 已经成为暴露人员位置、窥探建筑物内部结构、甚至渗透工业控制系统(ICS)最隐蔽的“特洛伊木马”。

一、 进化:从“数据链路”到“感官系统”

WiFi 技术的演进历程,本质上是电磁波利用效率与感知维度的扩张。早期的 802.11b/g 标准仅关注基本的数据包收发,而进入 Wi-Fi 7 (802.11be) 及即将在 2025-2026 年全面商用的 802.11bf (WiFi Sensing) 时代后,WiFi 信号被正式赋予了“感知”功能。

1. 信道状态信息(CSI)的武器化

WiFi 传感的核心在于 CSI(Channel State Information)。与简单的 RSSI(接收信号强度)不同,CSI 能够记录信号在空间传输中遭遇物体反射、折射和绕射时的相位(Phase)与振幅(Amplitude)变化。

上述公式描述了信道响应 H,其中 ai为路径增益,Ti 为传播延迟。通过对 CSI 数据的深度学习建模,攻击者可以将原本杂乱的射频干扰信号还原为高精度的空间物理信息。

2. DensePose:穿越墙壁的“X光机”

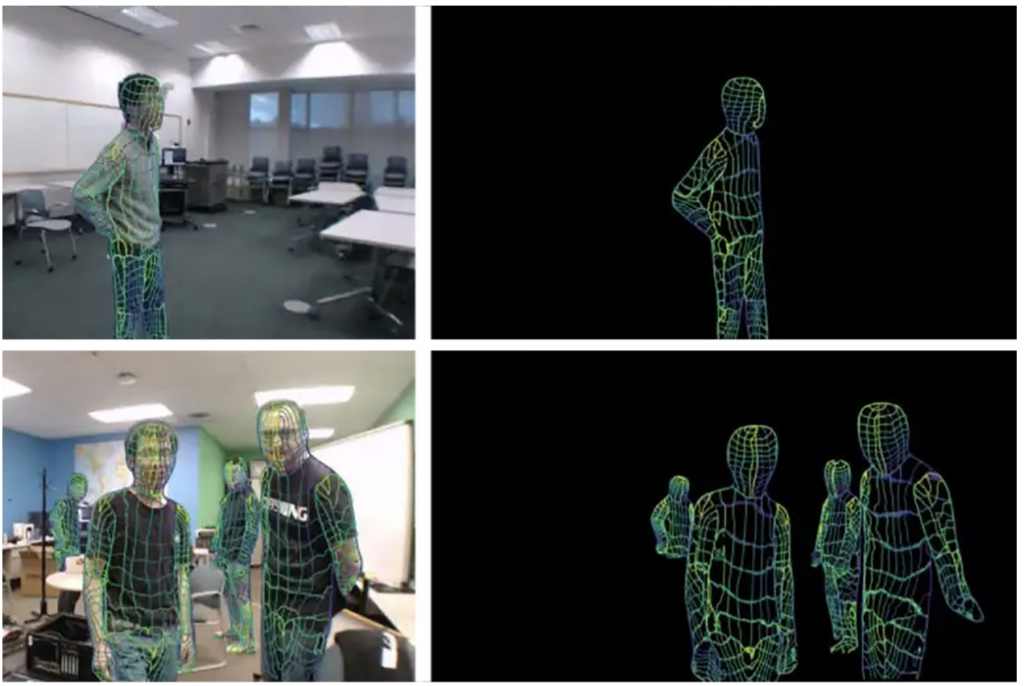

卡内基梅隆大学(CMU)的研究团队通过 DensePose from WiFi 项目证明,利用低成本的家用 WiFi 路由器,配合深度神经网络(如 DensePose-RCNN),可以实现对墙后人员的密集姿态估计(Dense Human Pose Estimation)。

该技术不再仅仅是检测“是否有人”,而是能以 24 个人体区域的 UV 坐标 精确还原人员的肢体动作。在巷战中,这意味着守军的室内部署、士兵的持枪姿势甚至战壕内的换岗规律,对于拥有 WiFi 嗅探能力的敌方来说,近乎于透明。

二、 苹果 WDS 系统与全球定位“WiFi天网”

如果说 DensePose 是微观视角的“透视眼”,那么基于 WiFi 接入点的全球定位数据库则是宏观视角的“导航标”。

1. WDS/WPS 的隐私漏洞

苹果公司建立的 无线诊断服务(WDS/WPS) 依赖全球数亿台 iPhone 收集并上传周边的 WiFi 接入点 BSSID(MAC 地址)及地理坐标。马里兰大学等研究机构在 2024-2025 年间的实测显示,通过对苹果 WPS API 的非授权查询,攻击者可以在数天内获取全球超过 20 亿个 WiFi 热点的精确坐标快照。

2. 战场溯源与目标锁定

在俄乌战争与加沙冲突中,这种技术展现了致命的杀伤力:

- 星链定位: 即使星链终端本身关闭了 GPS,其内置 WiFi 模块的 BSSID 一旦出现在公开数据库中,敌方即可通过分布式嗅探设备反向定位指挥部位置。

- 人员移动追踪: 士兵随身携带的旅行路由器或智能手机,在移动过程中会不断向外广播信号。通过对特定 BSSID 的历史轨迹回溯,攻击者可以轻易识别出军事基地、补给线以及高级军官的居所。

三、 工业控制系统(ICS)的物理层渗透

在智能化网络战中,WiFi 不仅仅是搜集情报的工具,更是渗透关键基础设施(CNI)的隐蔽入口。

1. 跨越“物理隔离”(Air-Gap)

许多工业控制系统为了安全采取了物理隔离。然而,现代 IIoT(工业物联网)的引入使得车间内充斥着各种 WiFi 传感节点。攻击者可以通过以下手段跨越隔离带:

- 流氓无线网桥: 仅 2cm 大小的无线适配器可由内部人员或供应链植入,将内部 OT 网络流量通过隐藏的 WiFi 通道泄露至外部。

- 射频测温与声学侧信道: 通过监测 WiFi 信号受工业机器运行震动的影响,远程推断变电站的工作负载甚至关键加密密钥的运算周期。

2. 协议漏洞的降维打击

过去几十年,NSA牢牢控制着全球通信加密国际标准的主导权,确保自己具备不对称的解密能力(包括弱化标准强度或植入后门),WiFi安全协议(802.11i,对应中国的WAPI)也不例外。2024年,北约大规模军事演习中,瑞典军事基地大门被美军用平板电脑实施“Wi-Fi爆破”,美军使用的RAD设备可数秒钟内破解最新的WiFi加密协议。

随着802.11bf 等新标准引入的“被动感应”机制,WiFi攻击范围扩展到了物理空间。攻击者无需关联网络即可获取 PHY 层数据流。这种基于物理层指纹的识别技术,让传统的防火墙和入侵检测系统(IDS)完全失效。这意味着WiFi网络不仅是网络攻击最广泛的媒介,同时也是遍布全球的物理空间感知“雷达网”,随着苹果公司等硅谷巨头的军事化,美军和NSA牢牢控制着这张网的“大数据后台”(例如WDS和iCloud)和后门钥匙。

四、 政治与战略影响:信号主权的流失

WiFi 技术的民用化掩盖了其强大的军事潜能。对于主权国家而言,这引发了深刻的科技政治担忧。

- 标准定义权的争夺:在802.11i击败中国的WAPI控制全球WiFi安全协议话语权之后, IEEE 802.11bf 标准的制定过程中,科技巨头与国家意志的博弈白热化。谁掌握了感应算法的定义权,谁就掌握了未来“透明社会”的监控蓝图。

- 数字主权的脆弱性: 当一个国家的每一台路由器都成为美国或谷歌数据库中的一个“坐标点”时,该国的地理安全边界已然崩溃。

SEPwatch观点: 过去我们认为 WiFi 安全是防止“蹭网”或“中间人攻击”;现在必须认识到,在网络物理安全融合时代,WiFi 安全还包括防止空间信息的全面泄露。WiFi 已成为一种“双刃剑”:它在为智慧城市提供动力的同时,也为非对称作战提供了最低廉、最精准的传感基础设施。

五、 结语与防御建议

在“万物互联”向“万物传感”跨越的当下,WiFi 已不再是单纯的民用技术,而是现代战争中最隐蔽、覆盖最广、也最危险的电磁侦察网络。

建议措施:

- 物理屏蔽升级: 对核心指挥机构、ICS 控制室实施严苛的射频屏蔽(法拉第笼技术),防止信号外泄导致的室内成像。

- MAC 地址动态化: 强制推动接入点(AP)侧的 BSSID 随机化技术,阻断基于历史数据库的地理追踪。

- 感应流量监测: 开发针对 802.11bf 异常嗅探行为的电磁态势感知系统,识别非正常的 CSI 数据提取行为。

- 关键基础设施防护的关键是自主安全协议:在俄乌战争、委内瑞拉和中东冲突中,电力和通信网络等关键基础设施是重点网络渗透和攻击目标,美国的对手国家应在关键基础设施的工控网络中大力推动部署自主安全无线技术协议。

WiFi 正让世界变成一座透明的玻璃房子。在下一次大规模冲突中,决定胜负的可能不是导弹的射程,而是谁能更早地从弥漫在空气中的 WiFi 波动中,读出敌人的心跳。